Últimas noticias

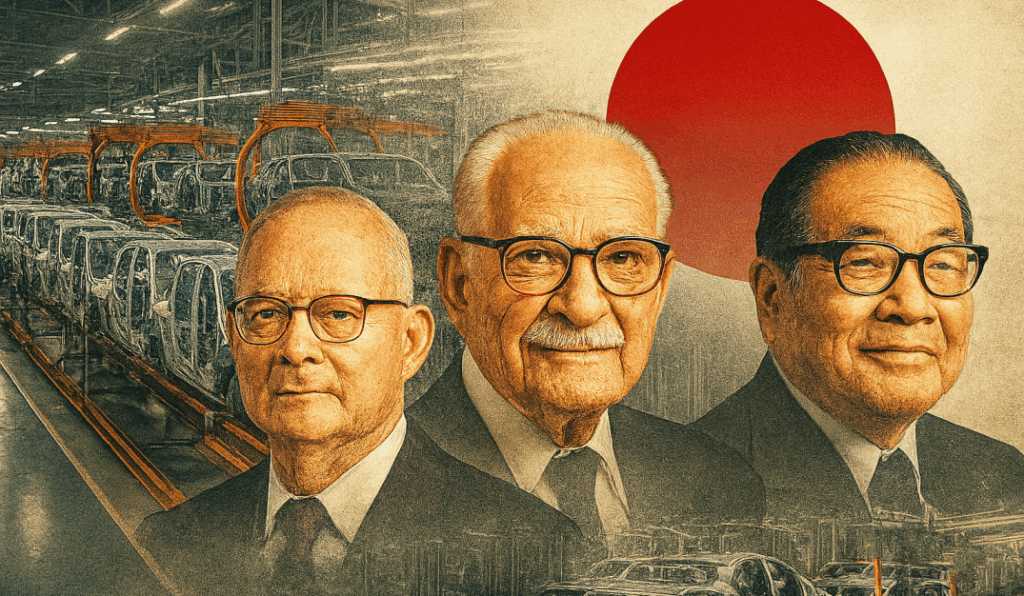

La revolución de la calidad: Cómo un puñado de pensadores cambiaron el mundo

Piensa por un momento en el último dispositivo electrónico que compraste. Quizás un smartphone, un televisor o un simple electrodoméstico. Lo sacaste de su caja, admiraste su diseño, y diste por sentado que funcionaría a la perfección. No solo...

Los mejores buscadores de Archivos gratuitos

En mi experiencia, gestionar eficientemente los archivos en el ordenador es fundamental para mantener la productividad y evitar pérdidas de tiempo. A lo largo de los años, he probado diversas herramientas y he encontrado que los buscadores de archivos...

Los mejores clientes SSH gratuitos 2024

La conexión segura a servidores remotos es esencial en el ámbito de la informática y la administración de sistemas. Los clientes SSH (Secure Shell) permiten establecer conexiones seguras y encriptadas, garantizando la integridad y confidencialidad de los datos transmitidos...

Los mejores clientes FTP gratuitos 2024

En el mundo de la transferencia de archivos y la administración de servidores, los clientes FTP (File Transfer Protocol) juegan un papel fundamental. Estos programas permiten conectar tu computadora a un servidor remoto para subir, descargar y gestionar archivos...

Los mejores lectores de PDF gratuitos en 2024

Los archivos PDF se han convertido en un estándar para la distribución de documentos digitales gracias a su versatilidad y consistencia en el formato. Ya sea para fines educativos, profesionales o personales, disponer de un lector de PDF eficiente...

Preguntas clave para elegir un sistema de almacenamiento

Antes de adquirir una SAN o NAS para tu infraestructura de virtualización, es crucial asegurarte de que sea la opción más adecuada, ya que el almacenamiento es el elemento central de tu Centro de Datos (CPD). La inversión en...